デージーネットは、自社が無料で提供するメールサーバセキュリティ診断サービス『MSchecker』において、2024年1月~2024年12月に実施したセキュリティ診断の集計を行いました。

この集計結果をもとに、デージーネットは日本企業のメールセキュリティ対策に警鐘を鳴らすべくメールサーバの安全性について課題の傾向・考察をまとめた統計レポートを公表します。

デージーネット「日本企業のメールセキュリティ対策調査結果」

デージーネットは、自社が無料で提供するメールサーバセキュリティ診断サービス『MSchecker』において、2024年1月~2024年12月に実施したセキュリティ診断の集計を行いました。

この集計結果をもとに、デージーネットは日本企業のメールセキュリティ対策に警鐘を鳴らすべくメールサーバの安全性について課題の傾向・考察をまとめた統計レポートを公表。

■統計レポートサマリー

メールサーバのセキュリティ診断を行う『MSchecker』( https://mschecker.jp/ )での統計結果から、メールのセキュリティ対策が進んでいることがわかりました。

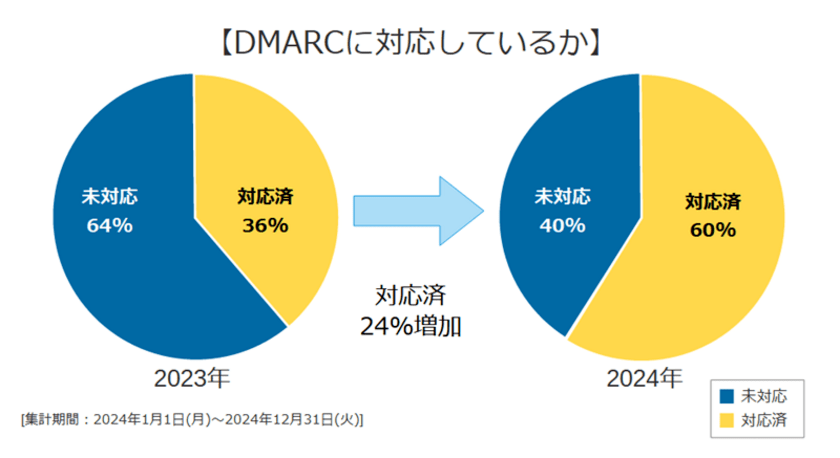

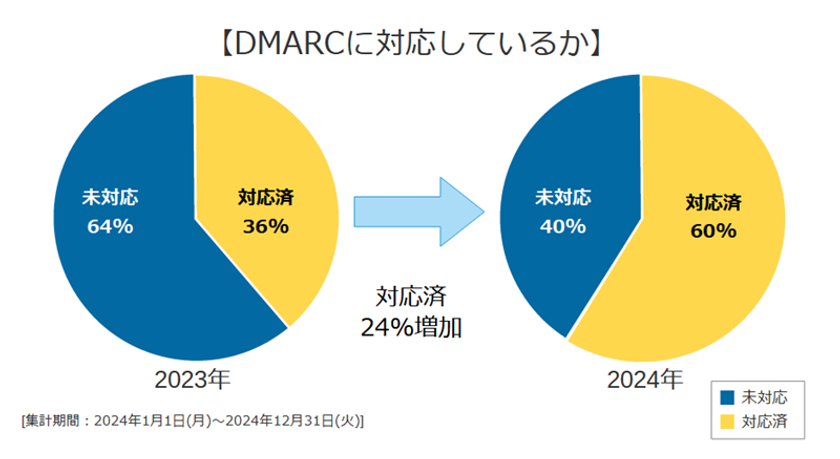

【DMARC(※1)対応】

・DMARCに対応している企業が2023年より24%増加

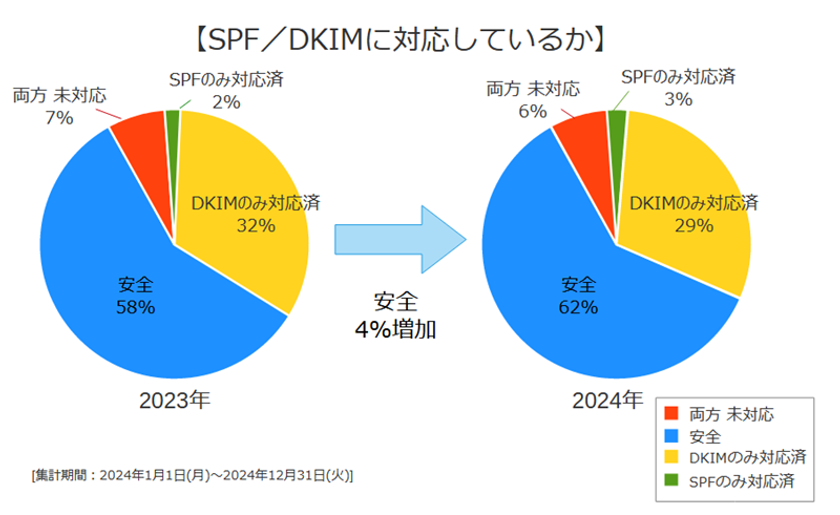

【SPF(※2)/DKIM(※3)対応】

・「安全(SPF/DKIM両方の実装と認証の合格)」の割合が2023年より4%増加

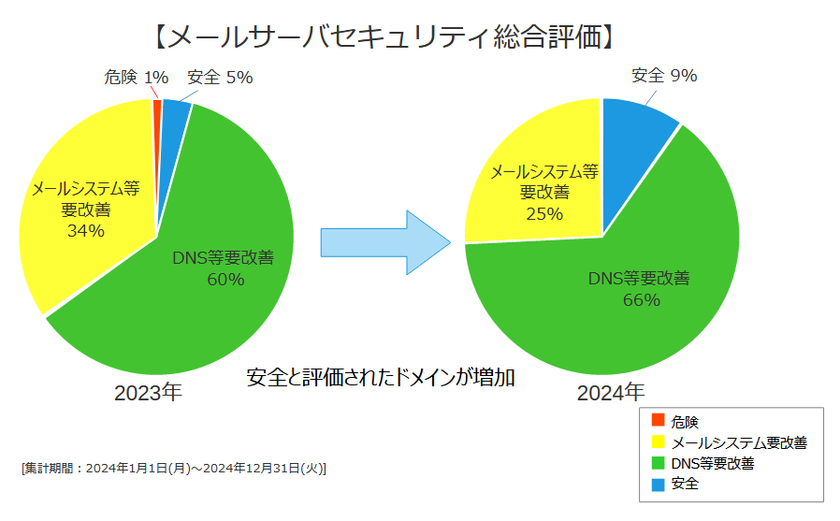

【総合評価】

・「安全」(メールシステム要改善/DNS等要改善)の割合が2023年より4%増加

・「メールシステム要改善」の割合が9%減少

・「DNS等要改善」の割合が6%増加

・メールセキュリティの対策と共にDNSSEC(※4)等の周辺対策も徐々に進み始めている。

■MScheckerについて

MScheckerとは、現在利用しているメールサーバのセキュリティ状態を誰でも簡単に確認することができるサービスです。

MScheckerでは、以下のセキュリティ項目が無料でチェックできます。

MScheckerでは、検査希望ユーザにメールの送受信を行って頂き、次の項目について診断をしています。

・メールの通信が暗号化されているか(SSL/TLSメールの送受信)

・第三者によるメールの不正な中継が可能な状態になっていないか(メール不正中継)

・メール送信元がSPFレコードに登録されているか(SPFチェック)

・ドメインのDNSサーバに電子署名の公開鍵が正しく登録されているか(DKIMチェック)

・メールアドレスのドメインのDNS逆引きが正しいか(送信元DNS逆引き)

・ドメインのDNSサーバがDNSSECに対応しているか(DNSSEC対応)

・ドメインがDNSブラックリストに登録されていないか(DNSBL登録)

・メール送信元ドメインがDMARCレコードに登録されているか(DMARC対応)

上記の検索項目を元に、次の評価を行っています。

・危険 :メール不正中継が可能など危険な状態

・メールシステム要改善:SSL/送信ドメイン認証/逆引きDNS等、

必須のセキュリティ対策のいずれかが未対応

・DNS等要改善 :DNSSEC等の付随して推奨されるセキュリティ対策が未対応

・安全 :上記全てをクリア

・判定不能 :メール送受信不可など判定ができないケース

■2024年2月より適用されたGoogleの「メール送信者のガイドライン」への対応

2024年2月より適用されたGoogleの「メール送信者のガイドライン」に対応していないことで、アカウント登録後のメールが届かないことや、高校入試のインターネット出願システムで、Gmailのアドレスにシステムからのメールが届かず、受験生が出願用アカウントを作成できないというような影響が出始めていました。

それにより、多くの企業が「メール送信者のガイドライン」に記載されているSPF、DKIM、DMARCなどの送信ドメイン認証の対応を行ったことが、調査結果から裏付けられました。

■メールサーバセキュリティ調査概要

調査期間 :2024年1月1日(月) ~ 2024年12月31日(火)

調査方法 :メールサーバセキュリティ診断『MSchecker』

調査対象 :『MSchecker』にてセキュリティ診断を受けたドメイン

有効回答ドメイン数:344件(企業・個人含む)

■調査により判明したDMARC実装の状況

DMARCの実装結果については、昨年よりも対応済みが24%増加し、60%のメールサーバがDMARCを実装という結果でした。

この割合は上昇傾向であり、昨年適用されたGoogleの「メール送信者のガイドライン」や、米国Yahoo!のガイドラインの提示・アップデートの対応を行ったと考えられます。

DMARCの対応を行うことで、送信元ドメイン認証に失敗したメールを受け取らせないなど、送信者側が受信側の処理を強制させることができます。

つまり、自社になりすましたメールは受信者に拒否させる・隔離させるという設定や、そのまま受信させる設定をすることも可能です。

適正な設定を行うためには、DMARCから送付されてくるレポートを確認する必要があります。

このレポートには、認証に失敗したときの詳細な認証情報が記載されており、このレポートを活用することで自社ドメインになりすまししているメールの送信元を把握する等、メールセキュリティの対策について考えることができます。

(参照:グラフ【DMARCに対応しているか】)

■調査により判明したSPF/DKIM実装の状況

SPFやDKIMは、送信元ドメインの認証を行うための仕組みです。

統計結果から「安全(SPF/DKIM両方の実装と認証の合格)」の項目の割合が昨年と比較して4%増加しています。

SPF/DKIM両方の実装が無いケースの割合は昨年より1%減少し6%という数字になりました。

90%以上の企業がSPF/DKIM両方またはどちらかの対応をしており、着実に送信元ドメインの認証を導入している企業が増加しています。

SPF/DKIMに対応しているか

※小数点以下を四捨五入しているため、合計は一致しない場合がある

■総合評価からみるセキュリティ対策の推移

MScheckerでセキュリティ診断を受けたドメインのうち、「危険」と判定されていたメールサーバは、2023年の結果と比較すると1%から0%に減少しました。

その他、「メールシステム要改善」が9%減少し、「DNS等要改善」が6%増加しました。

このことから、メールセキュリティ対策の実装が進み、DNSSEC等の周辺対策はまだ行われていないということが分かります。

メールサーバセキュリティ総合評価

■考察

MScheckerを用いたメールサーバのセキュリティ診断では、2023年と比較し安全と評価されたドメインが増加しメールのセキュリティ対策が進んだことが明らかになりました。

さらに、「SPF/DKIMに対応しているか」や「DMARCに対応しているか」の結果から、企業のメールサーバセキュリティ対策は、自社へのメールセキュリティ対策だけでなく、取引先や顧客へ影響のある「送信元ドメイン認証」などの対策強化への取り組みも着実に進んでいることがわかりました。

より早期に対策が推奨されていたSPF/DKIMについては、対応がひと段落した様子です。

Google社・米国Yahoo!社が公開した「メール送信者のガイドライン」の影響によりDMARCの認知・実装が進んでいったことが分かりました。

総合評価では、DNSの要改善が増えていることから今後はDNSSEC等の付随して推奨されるセキュリティ対策が進んでいくものと考えられます。

■デージーネットについて

株式会社デージーネットは、メールサーバの構築やコンサルティングを行っている会社です。

オープンソースソフトウェア(OSS)を利用し、お客様の要望に応じたシステムを提案しています。

診断結果を受け、メールサーバの改善を行いたい場合には、サーバのリプレースや改善コンサルティングについてご相談を受け付けています。

また、DMARCレポートを解析できるOSSの「parsedmarc」を活用し、DMARCレポート可視化ツールをアプライアンスサーバとして提供しています。

■デージーネットのサービス

1. システムの構築

デージーネットでは、OSSを利用したシステムの提案・構築を行っています。

デージーネットで利用している OSSは多岐にわたり、お客様に合ったOSSでシステム構築を行うことが可能です。

2. 導入後支援サービス

デージーネットでシステムを構築した場合、Open Smart Assistanceという導入後サポートを提供しています。

継続してシステム管理のサポートを行うサービスで、以下のようなサポートがあります。

・Q&A

・セキュリティ情報提供

・点検とチューニング

・障害調査、障害回避

・障害時オンサイト対応

・障害時システム再構築

・運用サービス

・ソフトウェアのアップデート

■用語注釈

(※1) DMARC(Domain-based Message Authentication Reporting and Conformance)とは、なりすましメールやフィッシング攻撃の対策を目的とした、送信元ドメインを認証するための技術です。

(※2) SPF(Sender Policy Framework)とは、電子メールの送信ドメイン認証を行うための技術のひとつです。

認証情報にIPアドレスを使用し、送信元のメールアドレスが他のドメイン名になりすましされていないか検出します。

(※3) DKIM(DomainKeys Identified Mail)とは、電子メールの送信ドメイン認証を行うための技術のひとつです。

SPFの認証方法とは異なり、電子署名を用いて検証を行います。

なりすましメールやメールの改ざんなどの対策に有効です。

(※4) DNSSECとは、DNSの情報に電子署名を付けることで、DNSのデータが正式な発行元のデータであることを検証することができるようにするDNSの拡張仕様です。