記事ポイント

- ポイント機構とKトラストが発表した「無数鍵多重時変成立点理論」のX投稿が24時間で26.1万インプレッションを突破

- パスワード不要・鍵非固定の5層多重高層構造で従来やゼロトラストを超える次世代セキュリティを提唱

- 73種類の攻撃に対し大幅な改善効果を確認、ランサムウェア防御率は設計値99.7%以上

ポイント機構とKトラストが発表した次世代セキュリティ理論「無数鍵多重時変成立点理論」が大きな注目を集めています。

2026年3月24日付のメディアリリースに関連するX投稿は、公開から24時間以内に26.1万件の表示を記録しました。

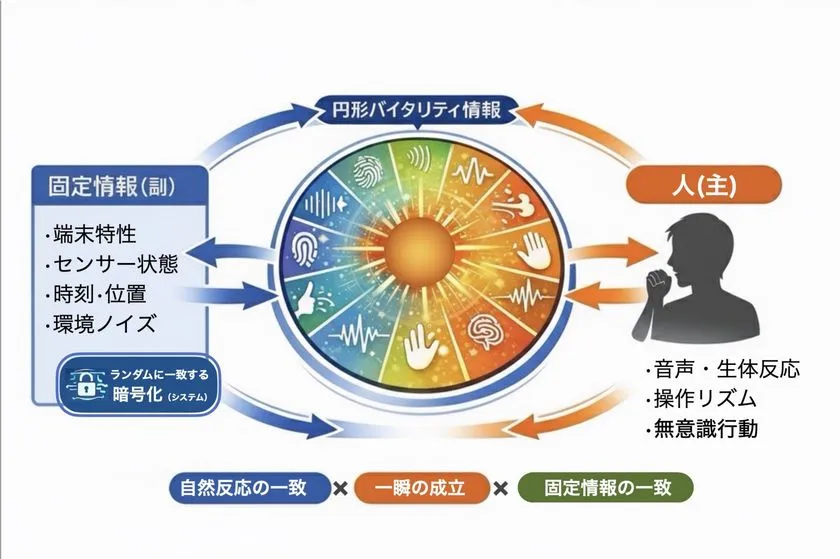

パスワードや固定鍵を不要にし、5層構造で操作の成立そのものを瞬間制御する新しいセキュリティ概念です。

ポイント機構「無数鍵多重時変成立点理論」

- 発表日:2026年3月24日

- X投稿インプレッション:24時間以内に26.1万件突破

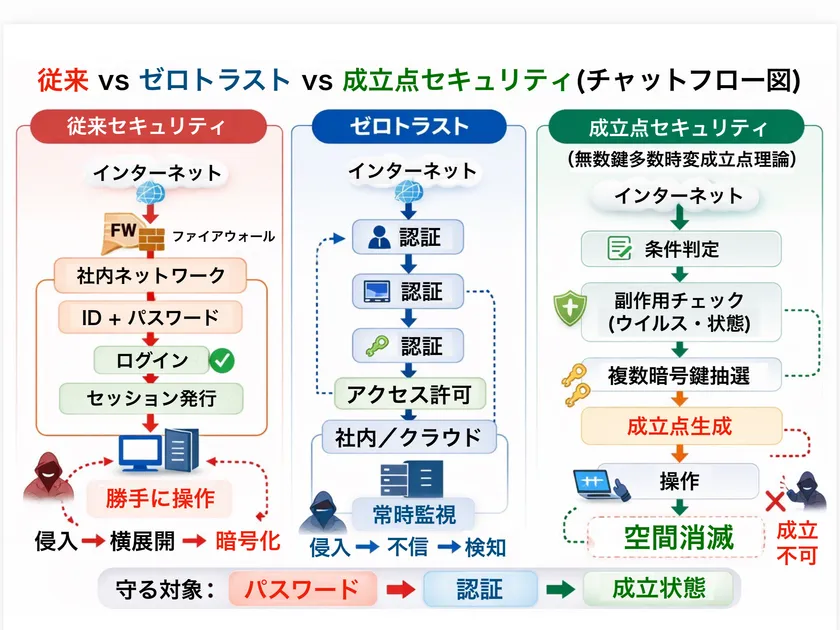

「無数鍵多重時変成立点理論」は、従来のセキュリティやゼロトラストを超える次世代の最先端セキュリティ構造として位置付けられています。

従来のセキュリティは固定ID・固定パスワード・固定鍵・セッション継続という構造のため、一度突破されると横展開が可能になるという問題を抱えています。

ゼロトラストは「誰も信頼しない」という思想により常時認証と継続監視を実現していますが、固定の正解(ID・トークン)が存在するため、認証突破後の攻撃や横展開、実行権の悪用といったリスクは残ります。

本理論はこれらの課題を根本から解決するために、「成立そのものを一瞬に限定する」という発想に基づいています。

成立空間モデルでは、通常は操作空間が存在せず、条件が一致した瞬間にのみ生成され、操作後は即消滅、異常時は即遮断される仕組みとなっています。

つまり成立は”時間イベント”であり、再利用ができない構造です。

5層多重高層構造(L1〜L5)の仕組み

本理論は5層構造で制御されています。

L1(入口)ではユーザー・端末・環境の確認、L2では副作用チェックとしてウイルスや異常挙動の検知、L3では複数の暗号鍵を毎回ランダムに生成する鍵抽選が行われます。

L4では条件一致時のみ一瞬だけ操作が許可される成立状態となり、L5では操作終了後に通路そのものが消滅します。

暗号鍵は一時的かつランダムに多層生成され、再利用ができません。

各層で挙動検証・操作正当性検証・権限濫用検証が行われ、異常が検出された場合は次段階の鍵が発行されず、操作は成立しない仕組みです。

従来のセキュリティではログイン成功後に操作が可能になりますが、本理論では最終層まで通過しなければ実行権が得られません。

途中で異常が検知されると即座に遮断されるため、攻撃者にとっては試行を重ねるほど不利になる構造となっています。

ランサムウェアへの効果と73種類の攻撃への対応

ランサムウェアは暗号化の実行権を必要としますが、本理論では特権鍵(L3)による制御、副作用検知による遮断、空間消滅による再利用不可の3重防御により、暗号化が成立しにくい構造を実現しています。

設計値としてランサムウェア防御率は99.7%以上、従来の約55.9%と比較して約176倍の改善倍率です。

フィッシング・AI詐欺・マルウェア・API悪用・横展開など73種類の攻撃に対しても、大幅な改善効果が確認されています。

従来・ゼロトラスト・本理論の違い

従来のセキュリティは「正解を守る」、ゼロトラストは「信用しない」、そして本理論は「成立させない」というアプローチを取っています。

固定の秘密を持たず、成立を時間イベントとして扱い、試行回数が攻撃者に有利にならない物理学的成立制御モデルです。

ポイント機構は2021年12月24日に設立されており、KトラストはA-GELギフトポイント&A-GELギフトカードの総代理店としてポイント機構と連携しています。

パスワード不要・鍵非固定・多重高層セキュリティ・実行権の瞬間制御という4つの特徴により、次世代のセキュリティ基盤として高い関心が寄せられています。

認証突破後の被害を構造的に防止するという新しい発想が、X投稿24時間で26.1万インプレッションという反響の大きさに表れています。

73種類の攻撃への対応やランサムウェア防御率99.7%以上(設計値)という数値が、本理論の防御力の高さを示しています。

無数鍵多重時変成立点理論の紹介でした。

よくある質問

Q. 無数鍵多重時変成立点理論はゼロトラストと何が違いますか?

A. ゼロトラストは「誰も信用しない」思想で常時認証・継続監視を行いますが、固定の正解(ID・トークン)が存在するため認証突破後のリスクが残ります。

本理論は「成立そのものを一瞬に限定する」アプローチで、操作空間が条件一致時にのみ瞬間生成され、操作後に即消滅する仕組みです。

Q. 5層多重高層構造(L1〜L5)とはどのような仕組みですか?

A. L1で端末・環境確認、L2でウイルス・異常挙動検知、L3で毎回ランダム生成される暗号鍵の抽選、L4で条件一致時のみ一瞬許可される成立状態、L5で操作終了後の通路消滅という5段階で構成されています。

各層で異常が検出されると次段階の鍵が発行されず、操作は成立しません。